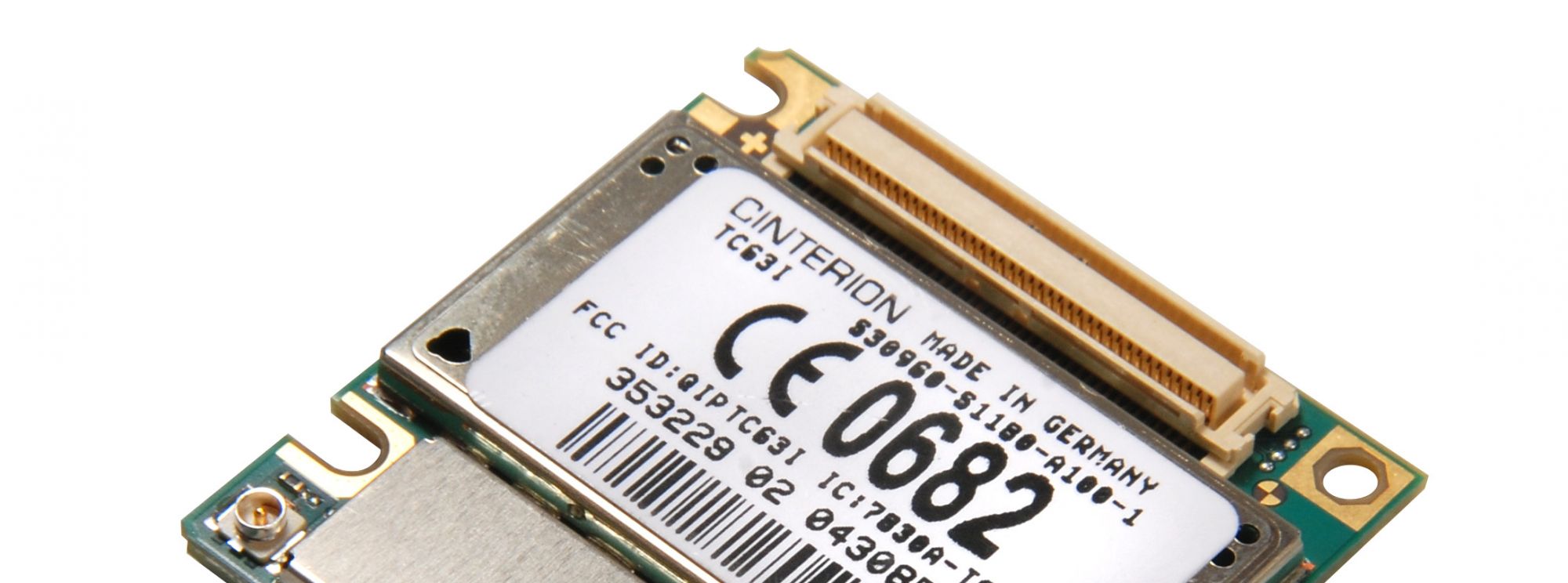

В сотовых модемах Cinterion обнаружены уязвимости Они позволяют удаленно выполнять произвольный код

Исследователи Kaspersky ICS CERT выявили критические уязвимости в сотовых модемах Cinterion, которые широко используются в составе различных IoT-устройств и сетевых решений. «Лаборатория Касперского» сообщила о найденных уязвимостях на конференции OffensiveCon в Берлине в мае 2024 года.

Уязвимости позволяют злоумышленникам без авторизации удаленно выполнять произвольный код — серьезная угроза для миллионов устройств, включая банкоматы, платежные терминалы, автомобили и медицинское оборудование.

Наибольшую опасность представляет уязвимость CVE-2023-47610, связанная с переполнением буфера динамической памяти в обработчиках сообщений SUPL модема. Злоумышленники могут удаленно выполнять произвольный код с помощью отправки SMS-сообщений, получая неограниченный доступ к ресурсам устройства и операционной системе без необходимости аутентификации или физического доступа к модему.

Также были обнаружены серьезные проблемы с безопасностью мидлетов — Java-приложений, работающих на модемах. Злоумышленники могут поставить под угрозу целостность этих приложений или установить свои собственные вредоносные программы.

Чтобы защититься от рисков, связанных с уязвимостью CVE-2023-47610, «Лаборатория Касперского» рекомендует отключить возможность обмена SMS на стороне оператора связи и использовать частные APN со строгими настройками безопасности. Для защиты от других уязвимостей нулевого дня, таких как CVE-2023-47611 и CVE-2023-47616, советуют настроить строгую проверку цифровых подписей для мидлетов и контролировать физический доступ к устройствам.

Что такое сотовая связь:

Использованные источники: